eConnect-Solutions - Hey, Voici quelques bases pour une Cybersécurité Optimale. 🔐😎 Bon dimanche | Facebook

Le concept des bases de données de sécurité et des données informatiques. Système de sécurité PC. Technologie abstraite. Connexion numérique mondiale, cybersécurité. Blindage en métal avec Photo Stock - Alamy

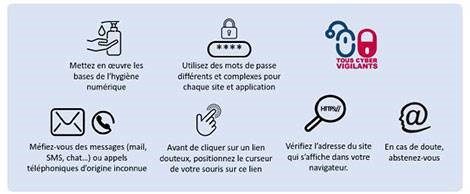

Se protéger sur internet doit être l'un des principes de base de votre vie d'Internot et d'utilisateur. Voici pour vous 6 conseils... - Association Béninoise pour la Cybersécurité et la Promotion du

En-tête Typographique De Cybersécurité. Protection Des Données Numériques Et Sécurité Des Bases De Données. Correction De Bugs, Pentesting Et Prévention Des Cyberattaques. Illustration Vectorielle Plane | Vecteur Premium

Un hacker pense au problème de piratage et de vol d'accéder aux bases de données avec des mots de passe. Le concept de la cybersécurité Photo Stock - Alamy